Logowanie do banku po wejściu PSD2

Jak wiadomo od 14 września wchodzą w życie regulacyjne standardy techniczne dotyczące silnego uwierzytelniania klienta (RTS). Większość wytycznych nie będzie bezpośrednio dotyczyć klientów, ale jest też kilka takich, które znacznie zmienią „experience” w punktach styku klienta z bankiem.

W ostatnich dniach na różnych portalach pojawiło się dużo artykułów informujących o konieczności podawania kodu PIN przy transakcjach zbliżeniowych kartą, zgodnie z artykułem 11 RTS:

Artykuł 11

Płatności zbliżeniowe w punktach sprzedaży Dostawcy usług płatniczych mogą nie stosować silnego uwierzytelniania klienta, z zastrzeżeniem spełnienia wymogów określonych w art. 2, w przypadku gdy płatnik inicjuje zbliżeniową elektroniczną transakcję płatniczą i jeżeli spełnione zostały następujące warunki:

a) pojedyncza kwota zbliżeniowej elektronicznej transakcji płatniczej nie przekracza 50 EUR; oraz

b) łączna kwota poprzednich zbliżeniowych elektronicznych transakcji płatniczych zainicjowanych za pomocą instrumentu płatniczego posiadającego funkcję płatności zbliżeniowej od dnia ostatniego zastosowania silnego uwierzytelnienia klienta nie przekracza 150 EUR; lub

c) liczba następujących po sobie zbliżeniowych elektronicznych transakcji płatniczych zainicjowanych za pomocą instrumentu płatniczego posiadającego funkcję płatności zbliżeniowej od dnia ostatniego zastosowania silnego uwierzytelnienia klienta nie przekracza pięciu.

W tym wpisie chciałbym jednak skupić się na innym równie ważnym punkcie styku kilienta z bankiem, a mianowicie logowanie do systemu transakcyjnego oraz logowanie do aplikacji mobilnej. Są to czynności, które klienci czasem wykonują o wiele częściej niż raz dziennie. Zalogowanie do systemu będzie wymagało silnego uwierzytelnienia (chyba, że po zalogowaniu zakres prezentowanych informacji jest minimalny – zgodnie z art. 10 RTS).

Silne uwierzytelnienie

W dużym uproszczeniu silne uwierzytelnienie to operacja, która spełnia dwie z trzech niżej wymienionych kategorii:

- wiedza,

- posiadanie,

- cechy klienta.

Warto w tym miejscu zaznaczyć, że PESEL, nazwisko panieńskie matki ani miejsce urodzenia nie jest elementem wiedzy (nie tylko użytkownik zna tą informację).

Logowanie do aplikacji mobilnej

W aplikacjach, które wymagają powiązania z kontem klienta niewiele się zmieni – tak jest w większości banków, gdzie po przejściu procesu parowania klient loguje się za pomocą kodu PIN (tylko ten jeden klient, który sparował aplikację). Inaczej jest np. w aplikacji Citi Handlowy, gdzie można się logować każdorazowo podając login i hasło.

Dlaczego zatem nie będzie większych zmian? Dlatego, że przy logowaniu będzie spełniony element posiadania (telefon) i element wiedzy (kod PIN) lub cecha klienta (odcisk palca, twarz – w przypadku iPhone X i nowszych). Zatem:

- telefon + kod PIN, lub

- telefon + odcisk palca, lub

- telefon + twarz

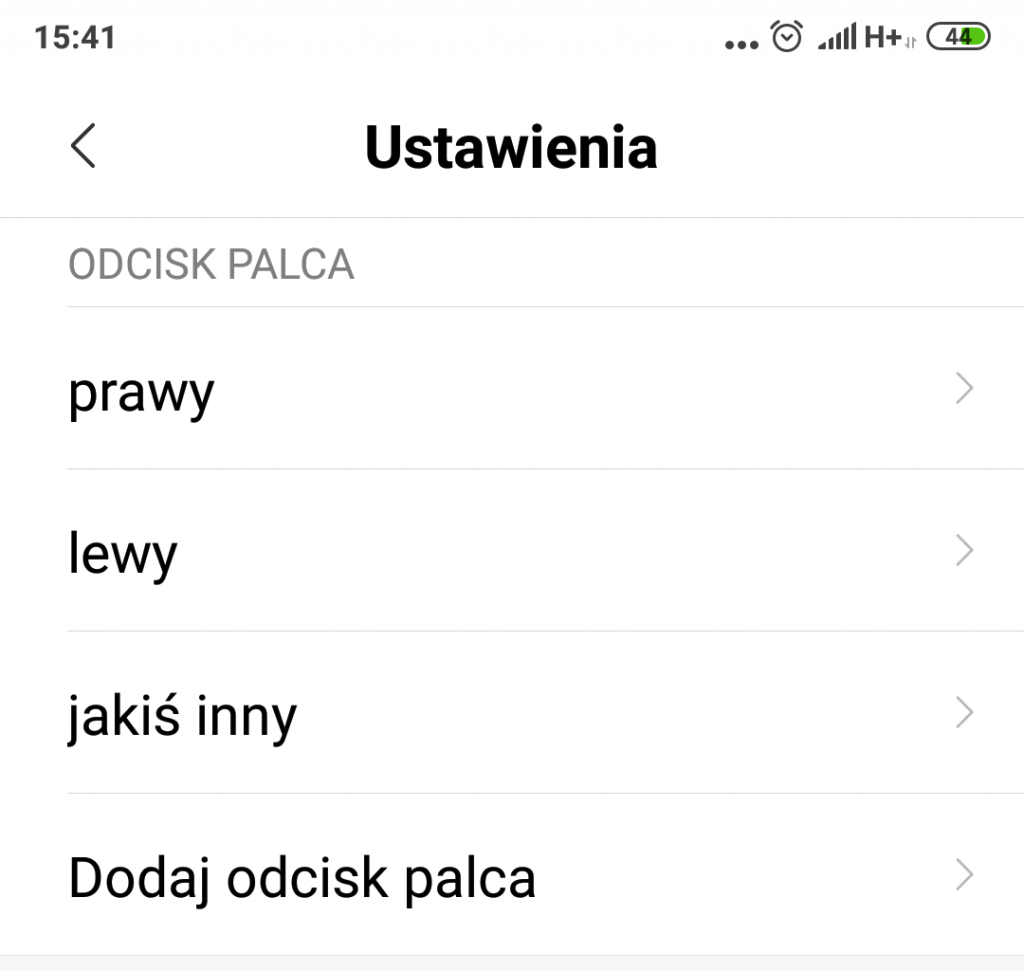

Warto w tym miejscu napisać, że sam system Android pozwala dodać w systemie nieskończoną liczbę palców, więc bank nie ma możliwości weryfikacji, czyj jest ten palec.

Logowanie do systemu transakcyjnego

Logowanie do systemu transakcyjnego przez przeglądarkę będzie „ciekawsze” głównie dlatego, że do tej pory dostęp do systemu nie był personalizowany. Zatem od 14 września dostęp będzie musiał być personalizowany zgodnie z art. 24 RTS:

Artykuł 24

Powązanie z użytkownikiem usług płatniczych

1. Dostawcy usług płatniczych zapewniają, aby wyłącznie użytkownik usług płatniczych był w bezpieczny sposób powiązany z indywidualnymi danymi uwierzytelniającymi, urządzeniami uwierzytelniającymi i oprogramowaniem uwierzytelniającym.

2. Do celów ust. 1 dostawcy usług płatniczych zapewniają spełnienie każdego z określonych poniżej wymogów:

a) do powiązania tożsamości użytkownika usług płatniczych z indywidualnymi danymi uwierzytelniającymi, urządzeniami uwierzytelniającymi i oprogramowaniem uwierzytelniającym dochodzi w bezpiecznym środowisku, za które odpowiedzialność ponosi dostawca usług płatniczych i do którego zaliczają się co najmniej lokale dostawcy usług płatniczych, środowisko internetowe zapewnione przez dostawcę usług płatniczych lub inne podobne bezpieczne strony internetowe wykorzystywane przez dostawcę usług płatniczych oraz jego bankomaty, a także przy uwzględnieniu ryzyka związanego z urządzeniami i podstawowymi elementami wykorzystanymi podczas procesu powiązania, za które dostawca usług płatniczych nie ponosi odpowiedzialności;

b) powiązanie tożsamości użytkownika usług płatniczych z indywidualnymi danymi uwierzytelniającymi, urządzeniami uwierzytelniającymi lub oprogramowaniem uwierzytelniającym za pomocą kanału zdalnego przeprowadza się z zastosowaniem silnego uwierzytelniania klienta.

Jak banki mogą zrealizować wymóg silnego uwierzytelnienia przy logowaniu?

Mogą zrealizować to na dwa sposoby, tzn. w sposób bezmyślny lub sensowny.

Sposób bezmyślny

W sposobie bezmyślnym klient będzie musiał przy każdym logowaniu podawać kod SMS. Nawet jeśli wyjedzie poza Polskę i nie będą dochodizły kody SMS. W jaki sposób będzie spełnione tutaj silne uwierzytelnienie? Hasło do bankowości jest elementem wiedzy, a telefon (karta SIM) elementem posiadania.

Sposób sensowny

Generalnie w bankowości kody SMS nie powinny w ogóle istnieć (koszty + brak bezpieczeństwa) – to oczywiste. Co można zastosować w zamian? Najlepszym pomysłem jest sparowanie urządzenia, czyli kombinacja „wiedzy” (hasło do bankowości) i „posiadania” (sparowany komputer). Te same kategorie silnego uwierzytelnienia można wykorzystać dokładając do logowania konieczność „odklikania” powiadomienia PUSH. To jest jednak trochę mniej wygodne, ponieważ wymaga zalogowania do aplikacji mobilnej przy każdym logowaniu w przeglądarce do systemu transakcyjnego. Innym rozwiązaniem jest „Mobile Connect” czyli autoryzacja na telefonie poza aplikacją mobilną (przycisk w wiadomości SMS).

Jakie metody silnego uwierzytelnienia zaimpementowały banki przy logowaniu do systemu transakcyjnego?

W PKO BP na podstawie wdrożeń z ostatnich miesięcy można przypuszczać, jak będzie wyglądać logowanie do PKO BP od 14 września 2019 roku. Zarówno w iPKO i serwisie Inteligo można sobie włączyć autoryzację z wykorzystaniem PUSH’a. Zatem można przypuszczać, że pozostali klienci będą musieli wpisywać kod SMS. PKO BP będzie musiał również wycofać karty jednorazowe, które nie mogą być wykorzystane do silnego uwierzytelnienia (chociaż pojawiają się różne interpretacje).

W mBanku zakomunikowano już klientom, że bank wdroży możliwość potwierdzania logowania w aplikacji mobilnej przez powiadomienie PUSH – czyli rozwiązanie funkcjonujące już w PKO BP. Będzie również możliwość sparowania urządzenia. Pozostali klienci będą musieli każdorazowo wpisywać kod SMS.

Co ciekawe ING zakomunikowało, że nie będzie używać mobilnej autoryzacji do logowania. Z kolei enveloBank będzie wymagał kodu SMS przy każdym logowaniu – co prawda w regulaminie pojawiły się zapisy o zastosowaniu biometrii behawioralnej (zalicza się do kategorii „cechy klienta”) – jednak ciężko określić czy i w ogóle uda wdrożyć się to rozwiązanie.

Na końcu warto zaznaczyć, że powyższe zmiany jeszcze bardziej przekierują klientów z desktopu na mobile, gdzie logowanie jest i będzie wygodniejsze.

aplikacje mobilne, biometria, cechy klienta, logowanie, mobile connect, odcisk palca, posiadanie, psd2, rts, silne uwierzytelnienie, wiedza

Najnowsze komentarze